ERT: 2 minutes read

L’Image Forensics e la Video Forensics sono discipline, contenute all’interno della più ampia famiglia del Multimedia Forensics, volte ad accertare le caratteristiche e le eventuali manipolazioni sui file multimediali. L’analisi, molto specifica ed articolata e molto più lunga, elaborata e difficoltosa dalle pratiche dimostrate dai più blasonati telefilm di settore, passa attraverso varie fasi.

Spesso le maggiori difficoltà nell’ambito dell’analisi di un video o di un immagine emergono nelle prime fasi, quando si valuta la lavorabilità del file consegnato; non è raro che vengano consegnati file in formati compressi o a bassa risoluzione, tipici delle funzioni di export dei vari dispositivi.

Le informazioni in essi contenuti sono spesso povere e frammentate e rischiano di inficiare pesantemente le successive fasi del lavoro.

È necessario, dove possibile, cercare di estrarre copia del file originale, magari con software di imaging, o seguire specifiche procedure di export in modo da estrarre file contenenti il maggior numero di informazioni possibili.

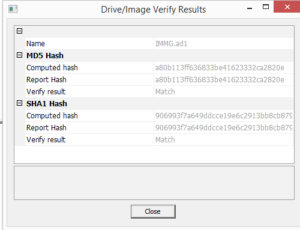

I files vanno poi certificati, tramite procedure quali la generazione dell’Hash in doppio formato e l’apposizione di marca temporale, per garantire la validità e l’integrità e tutelarne il valore probatorio nelle opportune sedi.

Analisi delle caratteristiche del file:

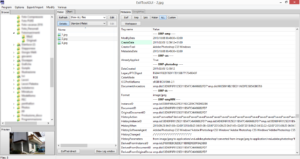

L’analisi dei metadati è una operazione che restituisce spesso indicazioni molto utili sulla natura dei Files analizzati; è possibile infatti risalire alle date di creazione, ultima modifica ed ultimo accesso, al tipo di dispositivo e di obbiettivo utilizzato per la ripresa, alle condizioni di esposizione della foto e ai tempi di apertura del diaframma.

Sempre nei metadati è possibile individuare, in alcuni casi specifici, anche le coordinate gps del punto di scatto; anche il nome del file, in alcune situazioni specifiche, è utile per attestarne la provenienza (ad esempio, nei media trasmessi tramite WhatsApp).

L’utilizzo di suddetti marker, campionati su pool di immagini significative, offre spunti significativi per la “Social Media Forensics”, utile ad individuare la catena di diffusione di uno o più file sui Social Media.

Analisi dell’immagine:

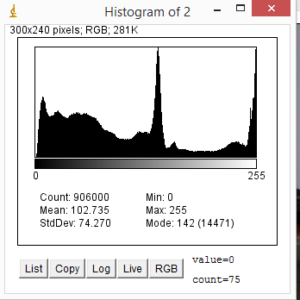

Risulta opportuno agire su due fronti: uno a basso livello (analisi del codice) e una tramite software specifici per la manipolazione delle immagini.

Un analisi a basso livello permette di verificare l’integrità dei marker tipici del tipo di file per attestarne con sicurezza l’estensione e di individuare l’eventuale presenza si steganografia (cioè di file nascosti all’interno del media), verificando la coerenza della struttura. La manipolazione dell’immagine permette, tramite opportuni filtri e regolazioni, di attuare interventi volti a migliorare la qualità generale della ripresa, a mettere in luce alcuni particolari della stessa o di riconoscere modifiche sostanziali ad essa; l’utilizzo di tool quali regolazione dei livelli, maschere di contrasto, filtri di de-blur e sharpening, Error Level Analisys, resampling e scaling, noise-pattern identification sono parte integrante del processo volto a portare alla luce particolari nascosti o ad attestare l’integrità e la coerenza del file analizzati.